跑出了个0day。。。快七八年没修。。。但是好像是个鸡肋只能DoS,等作者修复了我再详细写。。

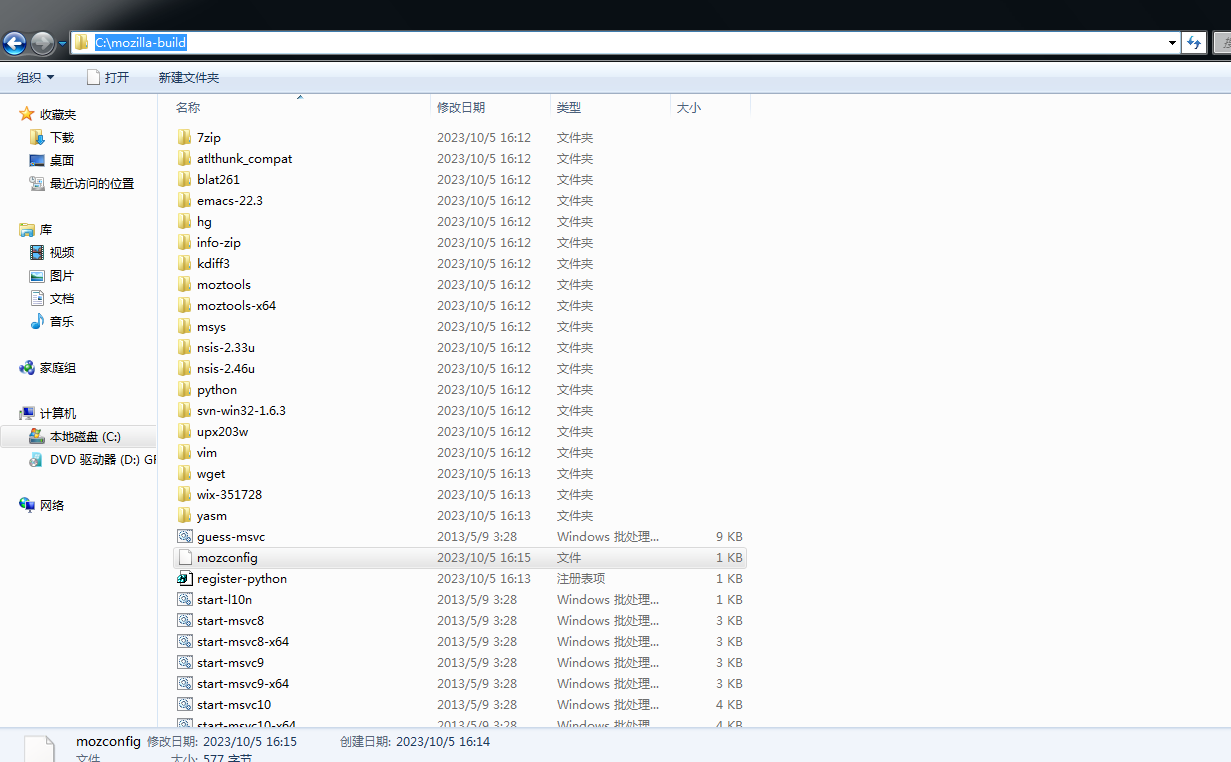

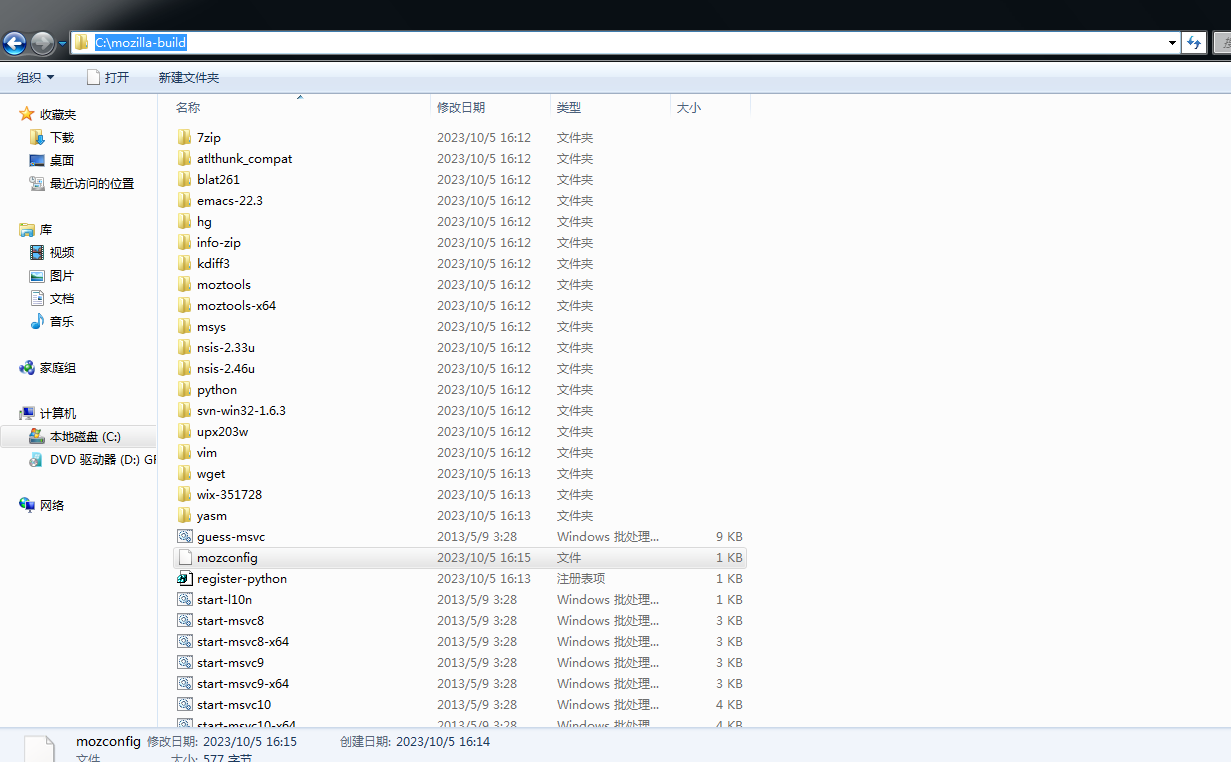

实验环境 推荐使用的环境 备注 操作系统 Windows 7 虚拟机 Vmware 调试器 Windbg 反汇编器 IDA Pro 漏洞软件 firefox 环境准备 对于开源的软件,为了方便调试分析过程,首先是搭好一个能出现crash,并且能在源码模式进行调试,所以需要下载源码,然后本地进行编译,这样既有了符号表也有了源码,并且符号表是自己编译出来的不会出现符号表对应错误,导致分析困难。 编译Firefox17.0需要以下准备: Window7 VS2010 ed2k://|file|cn_visual_stud…

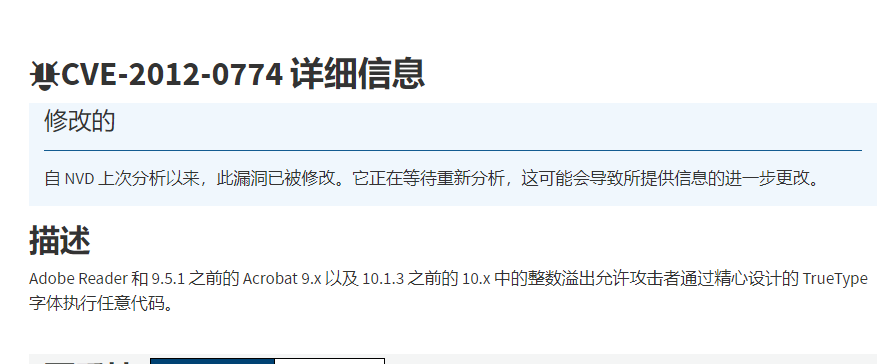

实验环境 推荐使用的环境 备注 操作系统 Windows 7 虚拟机 Vmware 调试器 Windbg 反汇编器 IDA Pro 漏洞软件 Adobe Read 9.5.0 漏洞描述 Adobe Reader 和 9.5.1 之前的 Acrobat 9.x 以及 10.1.3 之前的 10.x 中的整数溢出允许攻击者通过精心设计的 TrueType 字体执行任意代码。 PDF文件格式和常用分析工具 Didier Steven的PDF-tools python2 make-pdf-javascript.py tes…

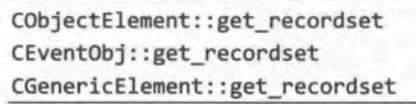

实验环境 推荐使用的环境 备注 操作系统 Windows 7 虚拟机 Vmware 调试器 Windbg 反汇编器 IDA Pro 漏洞软件 IE 漏洞分析 由于系统已经安装了SP1补丁,导致漏洞失效,所以此处只进行静态分析。 首先查看Poc代码。(这个书附赠的文件居然没有) <html xmlns:t = "urn:schemas-microsoft-com:time"> <script language='javascript'> function Start() { alert("St…

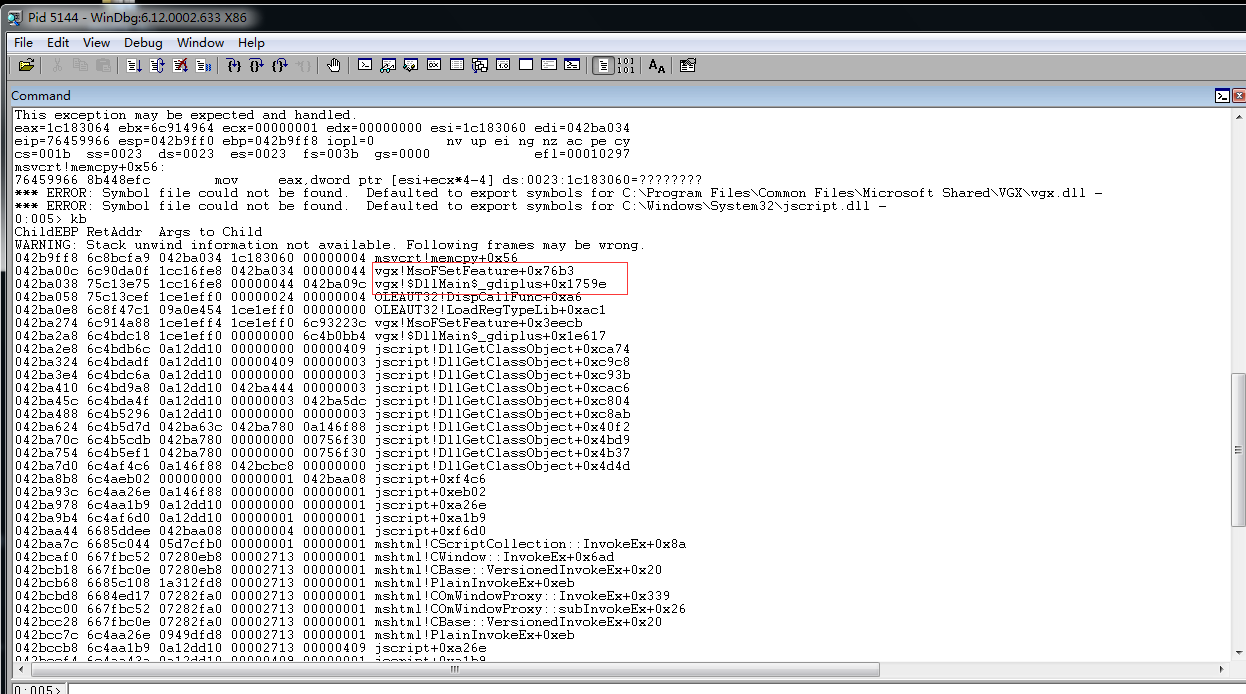

实验环境 推荐使用的环境 备注 操作系统 Windows 7 虚拟机 Vmware 调试器 Windbg 反汇编器 IDA Pro 漏洞软件 IE 动态分析 打开poc.html,崩溃,kb回溯栈。 感觉可能是VGX.dll的版本或者符号表不同,导致触发点不同,所以就不动态分析了。 静态分析 IDA找到该函数。 src来自于上一个函数,但是上一个函数是OLEAUT32!DispCallFunc一般用于调用ActiveX控件中的函数。因此可以推断ORG::Get函数只是触发异常的函数,并不是漏洞函数。 分析PoC.h…

实验环境 推荐使用的环境 备注 操作系统 Windows 7 虚拟机 Vmware 调试器 Windbg 反汇编器 IDA Pro 漏洞软件 firefox 环境准备 对于开源的软件,为了方便调试分析过程,首先是搭好一个能出现crash,并且能在源码模式进行调试,所以需要下载源码,然后本地进行编译,这样既有了符号表也有了源码,并且符号表是自己编译出来的不会出现符号表对应错误,导致分析困难。 编译Firefox17.0需要以下准备: Window7 VS2010 ed2k://|file|cn_visual_stud…