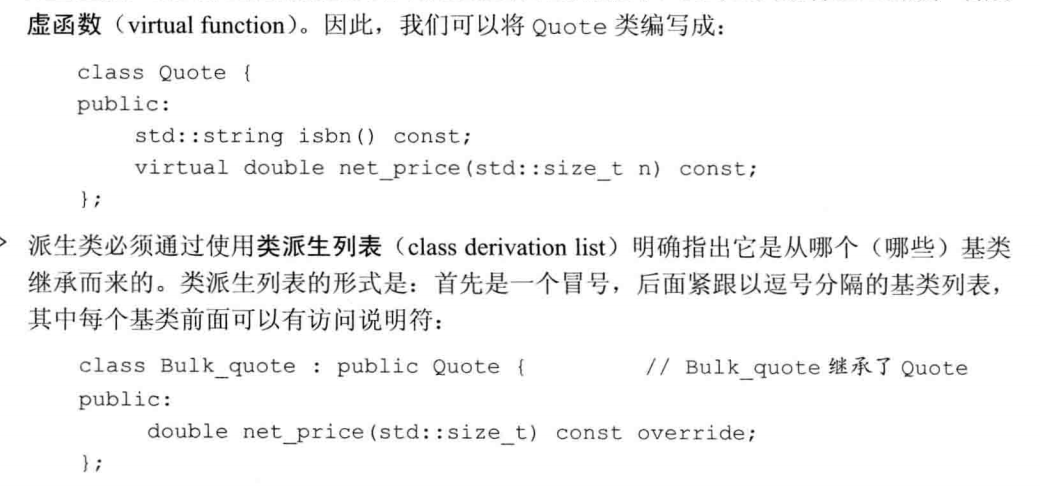

C++ Prime (暂时只有第十五章,早期读这本的时候真没记笔记的习惯) 第十五章 面向对象程序设计 OOP:概述 面向对象程序设计的的核心思想是,抽象,继承,封装,多态(动态绑定)。通过使用数据抽象可以将类的接口和数据分离;使用继承可以定义相似的类型并对其进行建模;使用动态绑定,可以在一定程度上忽略相似类型的区别,而以统一的方式使用它们的对象。 继承 通过继承联系在一起的类构成一种层次关系。通常层次关系的根部有一个基类,其他类则直接或间接的从基类继承而来,这些继承的类被称为派生类。 在C++语言中,基类将类型相…

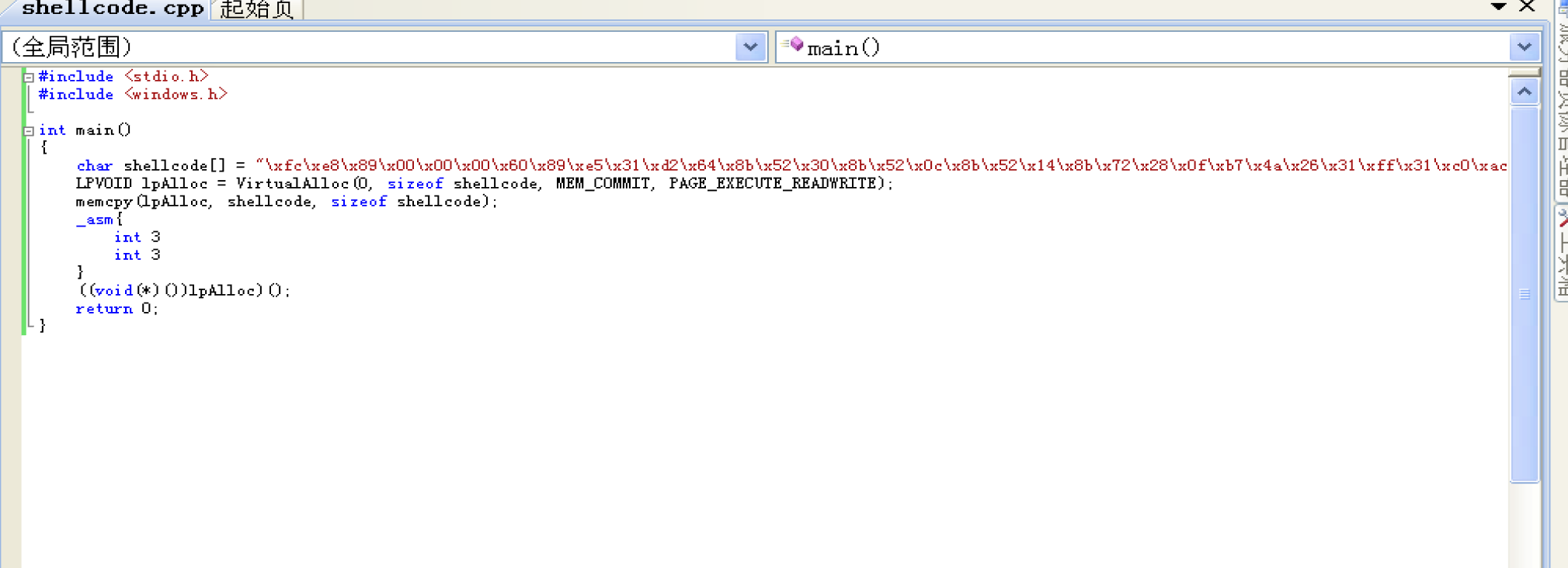

Cobalt Strike 研究背景 本次其实主要还是研究其流量特征,并且由于是DFI检测实际上我觉得还挺难看出来的。 但是还是研究一下shellcode的行为看看能不能找出其流量特征。 准备工作 写一个shellcode加载器 #include <stdio.h> #include <windows.h> int main() { char shellcode[] = "<shellcode>"; LPVOID lpAlloc = VirtualAlloc(0, sizeof …

只有黑棋的棋盘 链接 只有黑棋的棋盘 思路 下载binwalk发现一个加密的zip strings原图片发现了一个passwd.txt但是没分离出来 010查看 结尾的压缩文件头有错误修改成50 4B 03 04解压得到txt文本 … … CDEFGHIJKLMNOPQRSTU BCDEFGHIJKLMNOPQRST ABCDEFGHIJKLMNOPQRS 找规律补全 然后黑棋对应字母 得到密码解压文件,得到flag.png,010查看发现crc错误,修改图片高度得到flag。

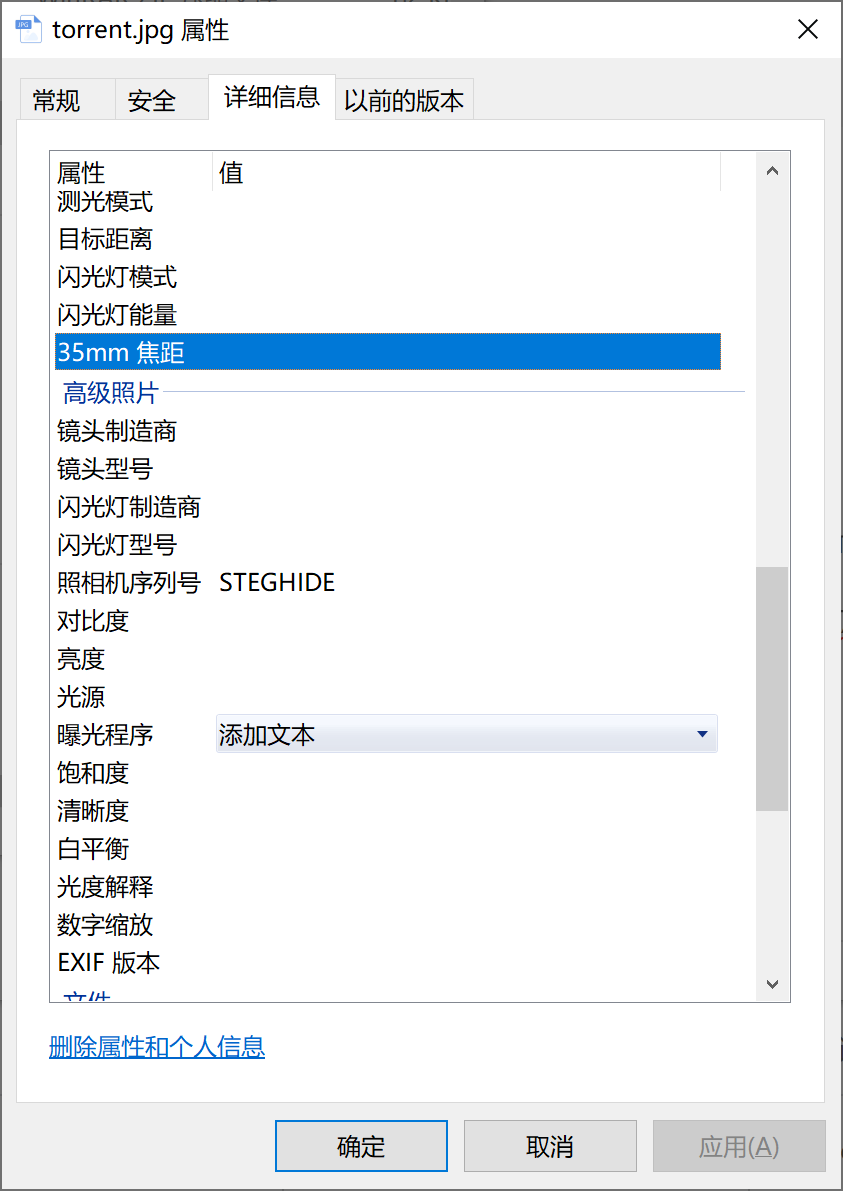

bugku 想要种子吗 链接 想要种子吗 思路 图片信息有提示 steghide 安装apt-get install steghide steghide --extract -sf torrent.jpg得到一个网盘链接 下载文件 foremost得到zip文件解压得到flag.png 010editor修改高度得到flag zsteg得到一个网址 维吉尼亚密码

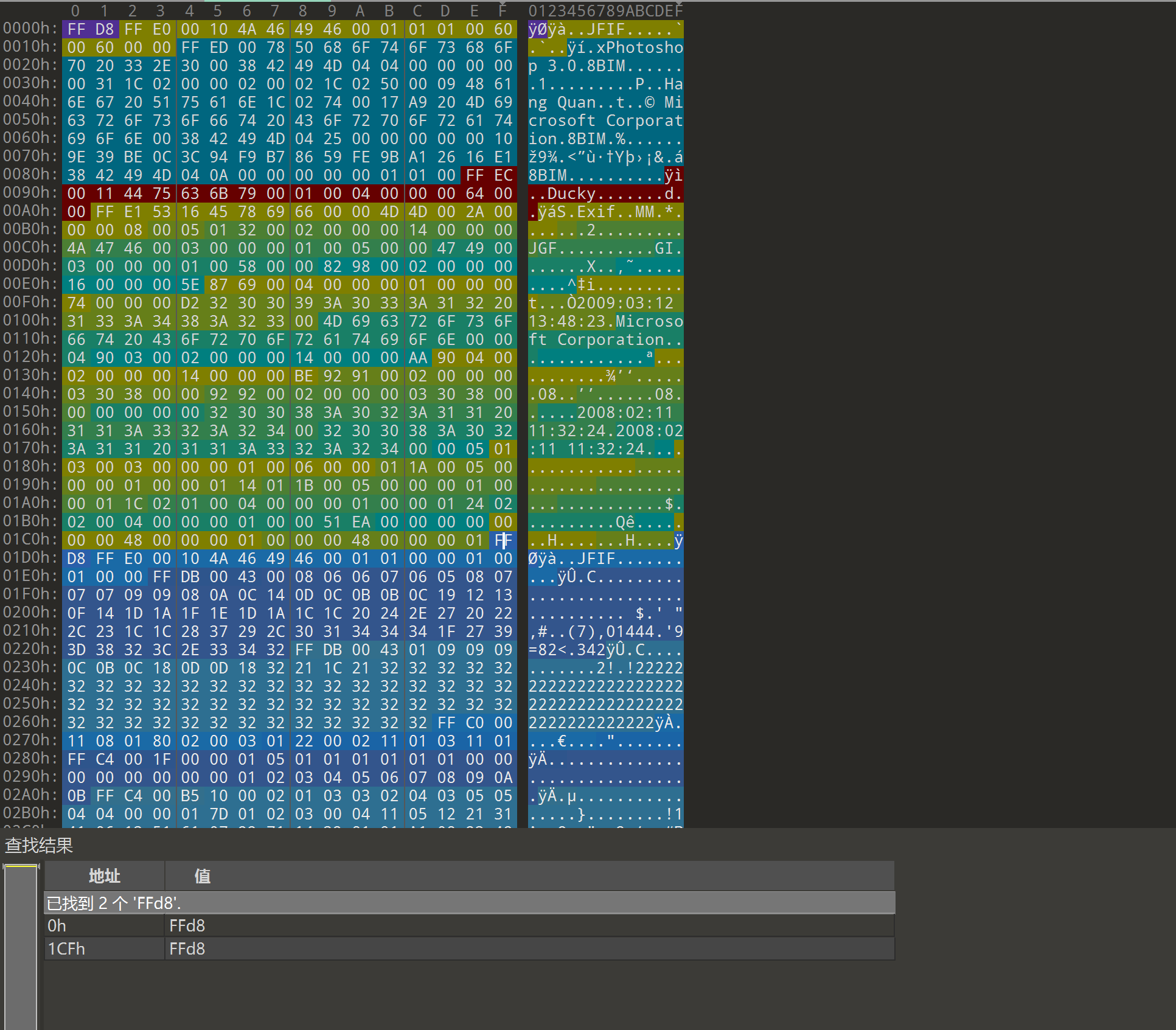

bugku 三色绘恋 链接 链接 思路 binwalk分离得到加密压缩包 修改jpg高度得到密码 解压得到flag 拓展 jpg文件格式 FF D8: SOI(start of image) jpeg文件的文件头标识 FF E0 00 10 4A 46 49 46 00 01 01 01 00 60 00 60 00 00:前面两个字节为JFIF段的mark,第三,四个字节为数据段长度,不包括前面两个mark,4A 46 49 46 00为JFIF\0。01 01为JFIFversion前一个字节为主要保本号后一个…

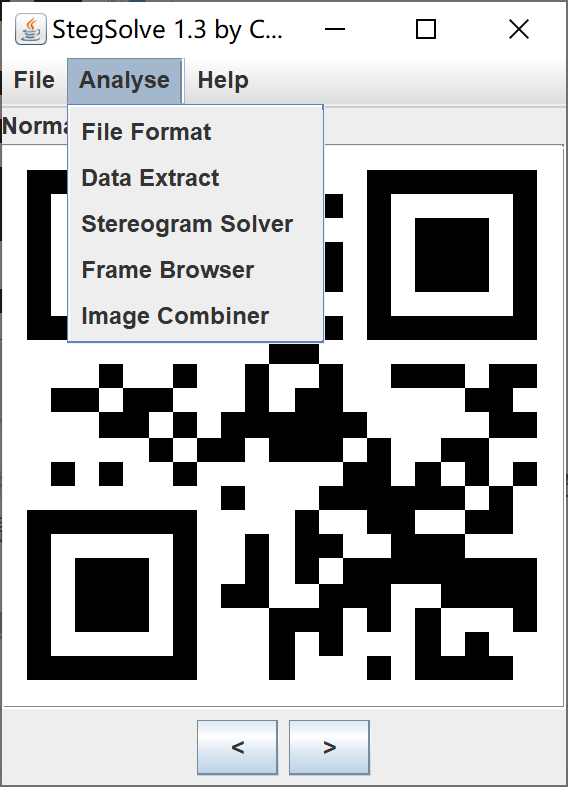

bugku 简单套娃 链接 简单套娃 思路 题目提示简单套娃,下载jpg文件。 010editor查看找到了两个ffd8,从第二个ffd8复制到第一个ffd9 得到另一张图,用stegsolve的image combiner进行对比 得到flag

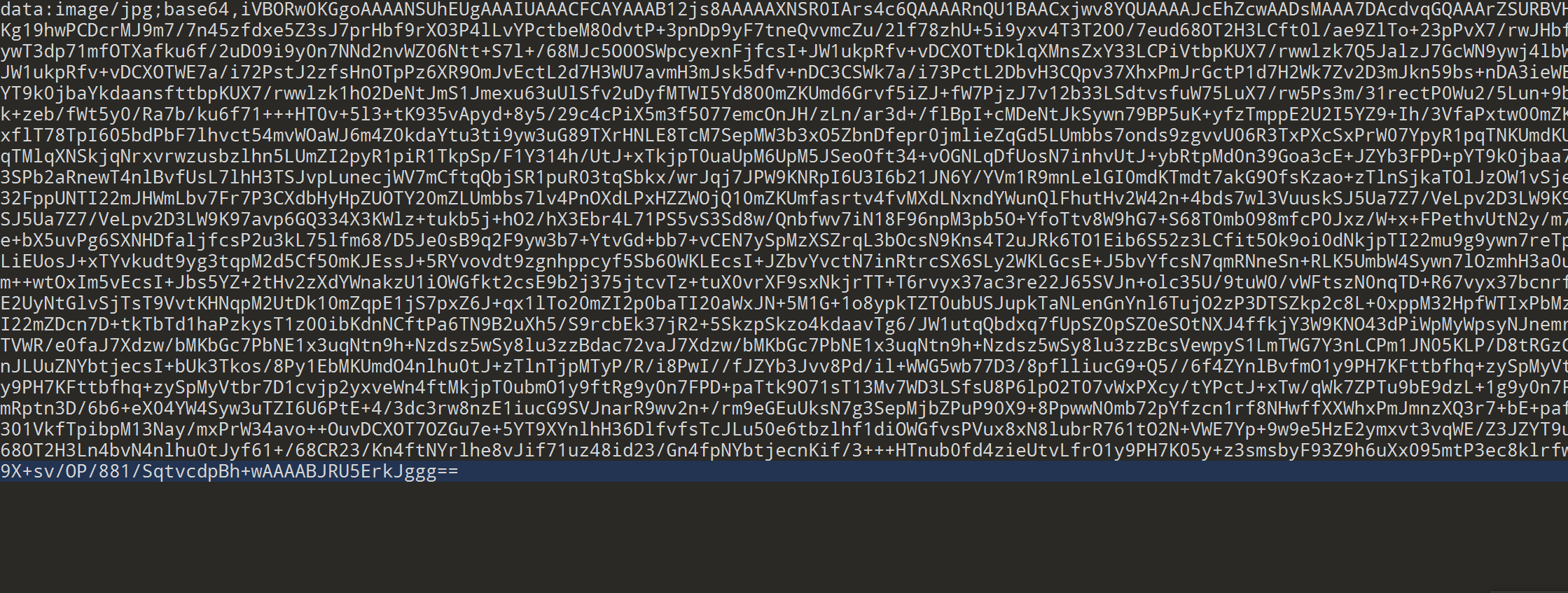

bugku 多种方法解决 连接 多种方法解决 思路 1.下载exe 2.010查看 显然base64编码了数据,数据本身是jpg 3.写脚本 import base64 s = 'iVBORw0KGgoAAAANSUhEUgAAAIUAAACFCAYAAAB12js8AAAAAXNSR0IArs4c6QAAAARnQU1BAACxjwv8YQUAAAAJcEhZcwAADsMAAA7DAcdvqGQAAArZSURBVHhe7ZKBitxIFgTv/396Tx564G1UouicKg19hwPCDcrMJ9m7/7…

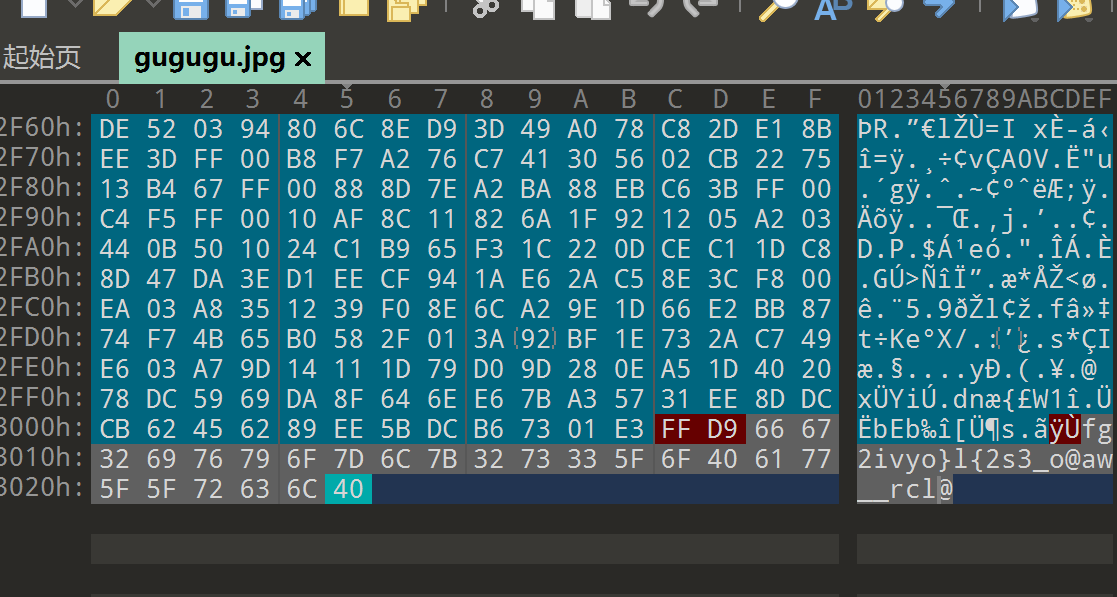

bugku 白哥的鸽子 链接 白哥的鸽子 思路 winhex查看结尾有这样一段 看起来flag{}这些都有,挺齐全的,尝试栅栏加密: flag:flag{w22_is_v3ry_cool}@@ 脚本 # 栅栏加密 def crypto(): plain = input("输入明文:") n = eval(input("输入分组字数:")) res = '' for i in range(n): for j in range(int(len(plain) / n + 1)): try: res += plain[j …